Quiz phishingowy. Sprawdź, czy rozpoznasz fałszywy e-mail, SMS i QR

2026-03-21

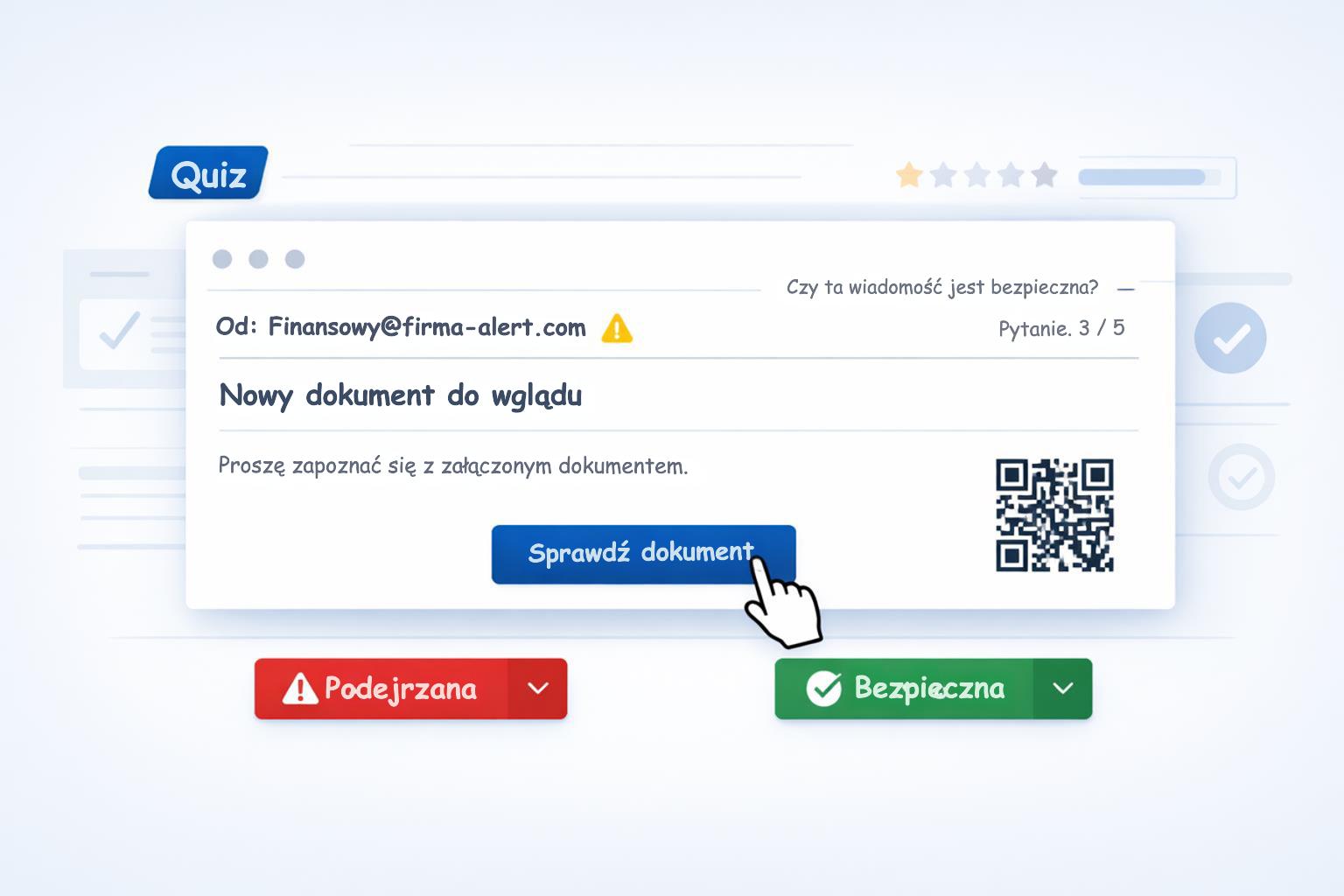

Krótki quiz phishingowy PHISHLY. Sprawdź, czy rozpoznasz fałszywy e-mail, SMS, kod QR i próbę wyłudzenia danych, zanim klikniesz.

TL;DR

Phishing nie wygląda już dziś jak dawniej. Coraz częściej nie opiera się na oczywistych błędach, tylko na presji, wiarygodnym kontekście, kodzie QR albo ekranie logowania, który wygląda wystarczająco dobrze, żeby kliknąć odruchowo.

Dlatego przygotowaliśmy krótki quiz, który nie sprawdza definicji z podręcznika, tylko to, czy zauważysz sygnały ostrzegawcze w sytuacji podobnej do tej, którą naprawdę możesz zobaczyć w skrzynce, na telefonie albo w codziennym pośpiechu.

Phishing nie wygląda już jak kiedyś

Jeszcze kilka lat temu wiele osób kojarzyło phishing z nieporadnym mailem pełnym błędów i podejrzanym linkiem. Dziś taki obraz jest zbyt uproszczony. Nowoczesne kampanie potrafią wyglądać zwyczajnie, korzystać z poprawnego języka, znanego kontekstu i pozornie neutralnej prośby o szybkie działanie.

To właśnie dlatego temat nie dotyczy już wyłącznie ostrożności pojedynczego użytkownika. Dla firmy oznacza ryzyko związane z przejęciem konta, utratą dostępu do komunikacji, wyłudzeniem poświadczeń albo otwarciem drogi do kolejnego etapu incydentu. Jeśli chcesz uporządkować podstawy mechanizmu, zobacz też jak działa phishing.

Dobrym przykładem tej zmiany są obserwacje Microsoft, który opisał w marcu 2026 kampanie z dokumentami podatkowymi i kodami QR prowadzącymi do stron wyłudzających dane logowania do Microsoft 365. Atak nie musi więc zaczynać się od oczywistego linku w treści wiadomości. Może prowadzić przez dokument, obraz albo kod, który wygląda zupełnie niewinnie. Microsoft opisywał w marcu 2026 kampanie z dokumentami podatkowymi i kodami QR prowadzącymi do phishing pages.

Na czym dziś łapią atakujący

Presja czasu i szybkie potwierdzenia

Najczęściej nie chodzi o skomplikowaną technikę, tylko o moment, w którym odbiorca działa automatycznie. Wiadomość sugeruje pilność, prosi o szybkie zatwierdzenie, sprawdzenie dokumentu, aktualizację danych albo logowanie do usługi, z której i tak korzystasz na co dzień. Gdy człowiek jest zajęty, łatwo pomylić normalny rytm pracy z dobrze przygotowaną próbą wyłudzenia.

W praktyce atakujący wykorzystują kilka prostych dźwigni: autorytet, pilność, rutynę i wygodę. Im bardziej komunikat wpisuje się w codzienny kontekst, tym większa szansa, że odbiorca nie zatrzyma się na sekundę potrzebną do weryfikacji.

Fałszywe logowanie, QR i wiadomości, które wyglądają normalnie

To właśnie ten obszar najmocniej zmienił krajobraz phishingu. Dziś zagrożeniem nie jest tylko link w e-mailu. To także QR, komunikator, wiadomość na telefonie, ekran logowania albo załącznik, który wygląda wiarygodnie i prowadzi do kolejnego kroku.

NCSC zwraca uwagę, że kody QR bywają wykorzystywane do ukrywania złośliwego adresu, a część narzędzi bezpieczeństwa nie analizuje obrazów tak skutecznie jak klasycznych linków. To ważne, bo użytkownik często skanuje kod szybciej niż sprawdza pełny adres strony. NCSC podkreśla, że QR w mailu może ukrywać złośliwy adres i ominąć część tradycyjnych mechanizmów wykrywania.

Właśnie dlatego phishing nie kończy się dziś na e-mailu. Coraz częściej przechodzi też przez SMS i telefon, dlatego warto zobaczyć również materiał o tym, że phishing nie kończy się dziś na e-mailu.

Co sprawdza nasz quiz

Czy zauważysz sygnały ostrzegawcze

Ten quiz nie ma być szkolnym egzaminem. Nie sprawdza, czy pamiętasz definicję phishingu, tylko czy w krótkiej chwili zauważysz to, co naprawdę powinno zatrzymać kliknięcie.

Chodzi o takie elementy jak domena nadawcy, presja czasu, nietypowy link lub przycisk, prośba o logowanie, sztucznie zbudowany autorytet albo komunikat, który wygląda wystarczająco dobrze, żeby uznać go za prawdziwy. W realnym incydencie to właśnie te drobne sygnały decydują, czy użytkownik zrobi krok w dobrą stronę, czy otworzy drzwi napastnikowi.

Czy zatrzymasz odruch kliknięcia

Najważniejszy nie jest sam wynik, tylko chwila refleksu. W firmach bardzo wiele decyzji odbywa się pod presją czasu, między jednym zadaniem a drugim. To właśnie tam najłatwiej przegapić red flagę, bo wiadomość nie wygląda dziwnie, tylko prawie normalnie.

Dlatego krótki quiz ma sens. Nie dlatego, że daje procent, ale dlatego, że uczy zatrzymywać odruch. Zmusza do krótkiego pytania: czy na pewno wiem, gdzie prowadzi ten krok i czego naprawdę chce ode mnie ta wiadomość. To szczególnie ważne przy scenariuszach takich jak atak przez fałszywe logowanie, gdzie skutkiem może być nie tylko utrata hasła, ale też przejęcie sesji i dalszy dostęp do zasobów firmy.

Czego możesz nauczyć się w mniej niż minutę

Dobrze zaprojektowany quiz daje coś więcej niż prostą ocenę. Pokazuje, który sygnał został przeoczony i dlaczego właśnie ten element był ryzykowny. Dzięki temu użytkownik wynosi z niego konkretny nawyk, a nie tylko informację, że odpowiedział dobrze albo źle.

To może być nawyk sprawdzania domeny, ostrożność wobec QR, nieklikanie pod presją albo weryfikowanie podejrzanej prośby niezależnym kanałem. Taka mikro-lekcja bywa bardziej praktyczna niż długi opis, bo od razu przekłada się na codzienne zachowanie.

Dlaczego to ważne także dla firm

Dla organizacji phishing nie jest dziś wyłącznie problemem skrzynki pocztowej. To ryzyko dla procesów, komunikacji, finansów i relacji z partnerami. Jedno kliknięcie może zacząć się od wyłudzenia poświadczeń, a skończyć na przejęciu konta, fałszywej prośbie o przelew, dalszym ruchu w środowisku albo wykorzystaniu zaufania między firmą a dostawcą.

Właśnie dlatego temat dobrze rozumieją dziś nie tylko zespoły bezpieczeństwa, ale też osoby zarządzające operacjami, finansami i sprzedażą. Verizon wskazuje, że credential abuse nadal należy do głównych sposobów rozpoczęcia naruszeń, a udział incydentów z udziałem stron trzecich wyraźnie wzrósł. To pokazuje, że pojedynczy błąd użytkownika coraz częściej staje się problemem biznesowym, a nie wyłącznie technicznym. Verizon wskazuje, że credential abuse nadal należy do głównych sposobów rozpoczęcia naruszeń, a udział incydentów z udziałem stron trzecich wzrósł do 30 proc..

W realiach firm działających w Polsce i UE ta rozmowa łączy się też z szerszym podejściem do odporności organizacyjnej. NIS2 i DORA nie sprowadzają bezpieczeństwa do technologii. Coraz wyraźniej pokazują, że liczą się również nawyki, procesy, szkolenia i zdolność do ograniczania ryzyka ludzkiego.

Co powinno zrobić IT i Security

Z perspektywy IT i Security sam quiz nie powinien być traktowany jako jednorazowa ciekawostka. Największą wartość daje wtedy, gdy staje się elementem szerszego programu awareness, regularnych ćwiczeń i utrwalania dobrych nawyków.

W praktyce oznacza to kilka rzeczy. Po pierwsze, warto budować krótkie formy edukacyjne osadzone w realnych scenariuszach, a nie wyłącznie w teorii. Po drugie, dobrze łączyć je z jasną procedurą zgłaszania podejrzanych wiadomości i z komunikacją wewnętrzną po kampaniach. Po trzecie, trzeba patrzeć nie tylko na kliknięcia, ale też na to, czy użytkownicy uczą się rozpoznawać wzorce: presję, nietypowe logowanie, QR, zmianę domeny albo próbę obejścia rutynowej ostrożności.

Dopiero wtedy krótki test przestaje być gadżetem, a zaczyna działać jako narzędzie ograniczania human risk.

Sprawdź się

Phishing coraz częściej nie wygląda jak phishing. Dlatego zamiast kolejnego długiego poradnika przygotowaliśmy krótki quiz, który sprawdza, czy w pośpiechu zauważysz sygnały ostrzegawcze.

Wejdź do quizu i zobacz, czy rozpoznasz sygnały ostrzegawcze, zanim zrobi to za Ciebie atakujący.

Najczęstsze pytania

Czy phishing nadal zaczyna się głównie od e-maila?

Nie tylko. Dziś atak może zacząć się od SMS-a, komunikatora, fałszywego ekranu logowania albo kodu QR ukrytego w wiadomości lub załączniku.

Czy krótki quiz naprawdę może czegoś nauczyć?

Tak, jeśli pokazuje nie tylko wynik, ale też to, który sygnał ostrzegawczy został przeoczony. Wtedy staje się mikro-lekcją, a nie tylko testem.

Dlaczego to ważne z perspektywy firmy?

Bo jedno kliknięcie nie musi kończyć się od razu malware. Często zaczyna się od przejęcia konta, wyłudzenia poświadczeń albo otwarcia drogi do dalszego incydentu.

Na co warto zwrócić uwagę przed kliknięciem?

Na domenę nadawcy, presję czasu, nietypowy link lub QR, prośbę o logowanie oraz wiadomości, które wyglądają prawie normalnie, ale wymuszają szybkie działanie.

Źródła

- When tax season becomes cyberattack season: Phishing and malware campaigns using tax-related lures— Microsoft opisuje kampanie z dokumentami podatkowymi, QR i fałszywym logowaniem do Microsoft 365.

- QR Codes - what's the real risk?— NCSC wyjaśnia, jak QR ukrywa złośliwy adres i dlaczego taki wektor bywa trudniejszy do wychwycenia.

- 2025 Data Breach Investigations Report— Raport o naruszeniach i roli credential abuse oraz stron trzecich.