Phishing omijający MFA AiTM

2026-03-04

TL;DR

Phishing omijający MFA to dziś realne ryzyko, a nie ciekawostka techniczna. W modelu AiTM napastnik przechwytuje sesję w trakcie logowania, więc kod MFA może zostać użyty przeciwko ofierze. Najważniejsze skutki dla organizacji: BEC, wyciek danych, utrata dostępu i przestoje procesów.

Dlaczego phishing omijający MFA jest groźny dla organizacji

W wielu organizacjach rozwiązanie MFA stało się mentalnym zabezpieczeniem. Skoro jest drugi składnik logowania, to powinno być bezpiecznie. Problem w tym, że duża część incydentów to nie atak na samą technologię MFA, tylko na proces logowania i nawyki ludzi. Jeśli ofiara sama wpisze dane na fałszywej stronie, a fałszywa strona w czasie rzeczywistym przekaże je do prawdziwej usługi, MFA nie działa jak mur, tylko jak próg, który napastnik przechodzi razem z ofiarą.

Warto traktować ten temat jako rozwinięcie podstaw, które omawiamy w tekście co to jest phishing. Różnica polega na tym, że nowoczesne kampanie phishing nie kończą się na kradzieży hasła. One chcą przejąć tożsamość, czyli dostęp do skrzynki i usług, które stoją za codzienną pracą.

Od przejęcia skrzynki do BEC, wycieku i przestoju

Skrzynka e-mail i tożsamość w chmurze są w praktyce panelem sterowania organizacji. To przez pocztę przychodzą faktury, linki do dokumentów, zgody, powiadomienia z systemów, reset hasła i komunikacja z partnerami. Gdy napastnik przejmie konto, może działać dyskretnie: czytać korespondencję, ustawić reguły przekierowań, a następnie wykonać klasyczny manewr BEC, czyli podszycie pod osobę decyzyjną lub kontrahenta i skłonienie organizacji do wykonania płatności albo zmiany danych odbiorcy.

W tym scenariuszu koszty rzadko kończą się na samym incydencie IT. Pojawiają się koszty operacyjne, utracony czas ludzi, eskalacje, ryzyko naruszenia poufności, a czasem wymuszone wstrzymanie procesów. Dla kierownictwa szczególnie istotne jest to, że skutki mogą pojawić się szybko.

Dlaczego to ryzyko rośnie w sektorach regulowanych i krytycznych

W sektorach regulowanych i krytycznych e-mail oraz tożsamość w chmurze są jeszcze głębiej wpięte w procesy. W finansach i ubezpieczeniach to obieg dyspozycji i dokumentów. W ochronie zdrowia to dostęp do danych, terminarzy, systemów i komunikacji z pacjentami. W energetyce, wodociągach i transporcie to obieg zgłoszeń, umów, dostępu do narzędzi operacyjnych i kontakt z dostawcami.

NIS2 wzmacnia oczekiwania wobec zarządzania ryzykiem i gotowości na incydent. Praktycznie oznacza to, że organizacja powinna umieć wykazać, iż kontroluje ryzyko przejęcia tożsamości, szkoli ludzi, monitoruje zdarzenia i potrafi szybko przerwać incydent oraz ograniczyć skutki biznesowe.

Jak wygląda atak krok po kroku na przykładzie Tycoon2FA

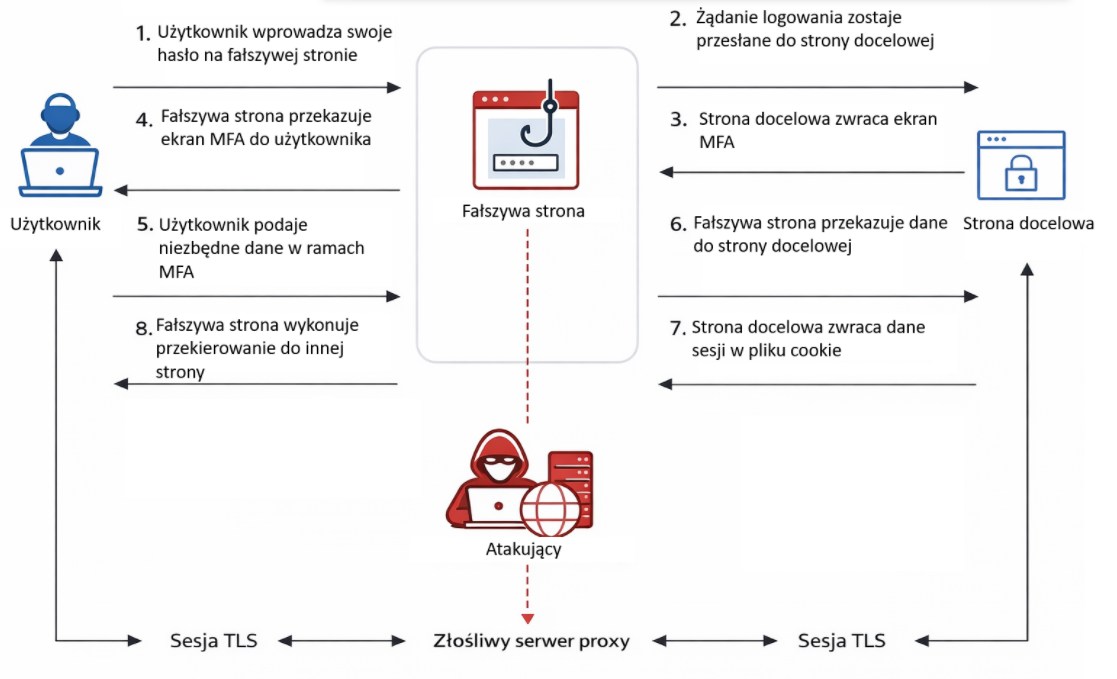

Phishing omijający MFA najczęściej wykorzystuje technikę AiTM, czyli pośrednictwo w logowaniu. Jak wynika z Microsoft Security Blog, Tycoon2FA to jedna z najbardziej masowych usług phishing as a service: dziesiątki milionów wiadomości phishing miesięcznie i zasięg przekraczający 500 tysięcy organizacji na świecie. Szczególnie ważny szczegół jest taki, że celem nie jest tylko hasło, ale przejęcie sesji i utrzymanie dostępu nawet po zmianie hasła, jeśli sesje i tokeny nie zostaną unieważnione.

W tej klasie ataku napastnik nie łamie MFA. On wykorzystuje fakt, że użytkownik sam przechodzi logowanie, a pośrednicząca fałszywa strona kradnie to, co powstaje po sukcesie logowania: sesję.

Przynęta w mailu i moment wymuszenia logowania

Scenariusz startuje klasycznie: e-mail sugerujący konieczność pilnego działania. Najczęstsze preteksty to dokument do wglądu, powiadomienie o zmianie, prośba o weryfikację, komunikat o blokadzie dostępu lub nietypowej aktywności. W sektorach regulowanych świetnie działają przynęty związane z finansami, rozliczeniami, zamówieniami i dokumentacją, bo ludzie są przyzwyczajeni do krótkich terminów i presji.

W praktyce przynęta bywa dostarczona nie tylko jako link w treści, ale jako załącznik z przekierowaniem: PDF, SVG, HTML albo dokument biurowy. Coraz częściej spotyka się też QR kody, bo użytkownik skanuje je telefonem i omija część filtrów pocztowych. To warto skorelować z wątkami typu smishing i phishing mobilny, które opisujemy w tekście smishing oszustwa SMS.

Fałszywa strona jako pośrednik logowania

Po kliknięciu użytkownik nie trafia na prostą fałszywkę, która tylko zbiera hasło. Trafia na stronę, która wygląda jak zwykłe logowanie i zachowuje się jak zwykłe logowanie, bo w tle komunikuje się z prawdziwą usługą. Z punktu widzenia ofiary wszystko jest spójne: wpisuje login, hasło, a potem pojawia się MFA. Użytkownik wpisuje kod lub zatwierdza powiadomienie i uważa, że jest bezpiecznie.

Właśnie w tym momencie działa aplikacja pośrednicząca. Jak opisuje Proofpoint, Tycoon 2FA to zestaw AiTM oparty o reverse proxy, którego głównym celem jest przechwycenie cookies sesyjnych dla Microsoft 365 i Gmail. To te cookies pozwalają obejść MFA przy kolejnych żądaniach i działać jak zalogowany użytkownik.

Przejęcie sesji i pierwsze działania napastnika

Gdy sesja jest przejęta, atakujący zwykle robi dwie rzeczy jednocześnie: utrzymuje dostęp i przygotowuje działania następcze. Utrzymanie dostępu może polegać na ustawieniu reguł poczty, dodaniu metod odzyskiwania konta, wyciągnięciu danych kontaktowych i historii korespondencji. Działania następcze to zazwyczaj przygotowanie BEC: obserwacja wątków dotyczących płatności, faktur, zmian numerów kont oraz momentów decyzyjnych.

Dla zarządu i kierowników kluczowy wniosek brzmi tak: w tym typie ataku czas działa na korzyść napastnika. Jeśli przez kilka godzin nikt nie zauważy przejęcia, rośnie ryzyko strat finansowych i szkód reputacyjnych, bo atakujący zna już język, rytm i kontekst komunikacji.

Sygnały ostrzegawcze i momenty, w których trzeba przerwać proces

W AiTM największym błędem jest dokończenie logowania tylko dlatego, że pojawiła sie prośba o logowanie MFA. W praktyce organizacje powinny szkolić personel w kwestii zachowania prostej zasady: jeśli coś w procesie logowania jest nietypowe, przerywamy i wracamy do logowania przez znany kanał.

Domena, przekierowania, nietypowe okna logowania

Najbardziej powtarzalny sygnał to adres i przekierowania. Użytkownik często nie patrzy na domenę, bo widzi znajomy ekran, ale to właśnie domena jest pierwszą linią obrony. Podejrzane są sytuacje, gdy:

- logowanie zaczyna się z linku w wiadomości, a nie ze znanego portalu

- adres ma nietypową domenę

- pojawiają się wielostopniowe przekierowania, które nie mają uzasadnienia

- okno logowania wygląda dobrze, ale pojawia się w dziwnym kontekście, na przykład po otwarciu załącznika

W firmach warto ustalić prostą komunikację: logowania do usług chmurowych nie robimy z linków w mailu. Robimy je z zakładki, portalu lub aplikacji.

CAPTCHA, załączniki i QR kody jako nośniki przynęty

CAPTCHA w połączeniu z linkiem z maila i koniecznością pilnego logowania powinna zapalić lampkę. Proofpoint opisał scenariusze, w których użytkownik jest kierowany przez etap CAPTCHA, a potem na stronę docelową służącą do przechwycenia danych i sesji.

Osobnym problemem są QR kody w załącznikach. Użytkownik skanuje kod, przechodzi na stronę na telefonie i loguje się w pośpiechu, bez pełnego kontekstu i bez zwyczajowych nawyków weryfikacji. To dokładnie ten typ zachowania, który nowoczesne kampanie phishing potrafią wykorzystać.

Co zrobić, gdy podejrzewasz przejęcie dostępu

W tej sytuacji liczą się decyzje, które minimalizują czas do przerwania incydentu i ograniczają skutki biznesowe.

Praktyczna sekwencja działań, którą warto mieć spisaną i przećwiczoną:

- Przerwij logowanie i nie wpisuj dalszych danych, jeśli cokolwiek wygląda nietypowo

- Zgłoś incydent do IT lub Security natychmiast, z kontekstem: kiedy, z czego kliknięto, na czym logowano się, jaki był temat wiadomości

- Wstrzymaj wrażliwe czynności biznesowe na czas weryfikacji, szczególnie płatności, zmiany danych kontrahentów i zatwierdzenia w e-mailu

- Po stronie IT i Security kluczowe jest odcięcie dostępu, w tym unieważnienie aktywnych sesji i tokenów

- Sprawdź reguły skrzynki, przekierowania, uprawnienia delegowane i nietypowe logowania

- Rozpocznij komunikację do użytkowników, jeśli kampania mogła dotknąć więcej osób

Szkolenia i gotowość na incydent

W AiTM technologia i człowiek są po tej samej stronie. Można mieć bardzo dobre systemy, a i tak przegrać nawykami. Można przeszkolić ludzi, ale bez przygotowanej reakcji na incydent i bez decyzji technicznych, organizacja nadal będzie wrażliwa. Kierunek to połączenie obu elementów w jeden, mierzalny program.

Cykliczne szkolenia security awareness i testowanie odporności na phishing

Jednorazowe szkolenie buduje świadomość na tydzień. Cykliczny program buduje nawyk. W praktyce największą wartość dają krótkie, powtarzalne interwencje, oparte o aktualne scenariusze.

W kontekście AiTM warto ćwiczyć trzy rzeczy:

- rozpoznawanie momentu, w którym trzeba przerwać logowanie

- ostrożność wobec załączników z QR oraz nietypowych przekierowań

- reakcję na presję czasu i preteksty finansowo operacyjne

Testy phishing mają sens wtedy, gdy są elementem procesu doskonalenia. Dla kierownictwa najlepszym wskaźnikiem nie jest tylko odsetek kliknięć, ale czas reakcji i jakość zgłoszeń do IT i Security.

Gotowość na incydent i ćwiczenia, które realnie redukują straty

Najdroższe incydenty to te, które trwają długo i w których biznes działa normalnie, mimo że atakujący ma dostęp do systemów firmy.

Najczęstsze pytania

Czy phishing może ominąć MFA i jak to możliwe

Tak. W atakach AiTM napastnik przechwytuje artefakty sesji, które pozwalają działać jak zalogowany użytkownik. W efekcie konto może zostać przejęte mimo poprawnie podanego kodu MFA.

Co to jest AiTM i czemu może być groźny dla poczty firmowej

AiTM to atak z pośrednikiem między użytkownikiem a prawdziwą stroną logowania. Po udanym logowaniu przejmowana jest sesja, a to otwiera drogę do przejęcia skrzynki, reguł poczty i działań następczych typu BEC.

Jakie są typowe skutki biznesowe przejęcia skrzynki

Najczęściej to podszycia pod kadrę, oszustwa płatnicze, manipulacja korespondencją i wyciek danych. W sektorach regulowanych dochodzą koszty operacyjne, prawne, reputacyjne oraz ryzyko przestoju krytycznych procesów.

Czy zmiana hasła rozwiązuje problem

Nie zawsze. Jeśli napastnik przejął aktywną sesję, może utrzymać dostęp do czasu jej unieważnienia lub wygaśnięcia. Dlatego reakcja musi obejmować także odcięcie sesji i przywrócenie kontroli nad kontem.

Co jest najskuteczniejsze przeciw phishingowi omijającemu MFA

Połączenie kontroli technicznych i działań na czynniku ludzkim. Dla ról krytycznych kluczowe jest uwierzytelnianie odporne na phishing oraz twarde zasady dostępu, a dla całej organizacji cykliczne szkolenia i testy odporności.

Źródła

- Inside Tycoon2FA How a leading AiTM phishing kit operated at scale— Skala Tycoon2FA, omijanie MFA przez przechwycenie sesji i techniki unikania detekcji

- Unmasking Tycoon 2FA A Stealthy Phishing Kit Used to Bypass Microsoft 365 and Google MFA— Reverse proxy AiTM, kradzież cookies sesyjnych, przykłady przynęt i etap CAPTCHA