Phishing Meta Business. Fałszywe funkcje strony firmowej jako przynęta

2026-03-19

Oszuści podszywają się pod Meta Business i kuszą rzekomymi funkcjami strony firmowej. Zobacz, jak działa taki phishing i kto jest narażony.

TL;DR

CERT Polska ostrzega przed kampanią phishing, w której oszuści podszywają się pod Meta i obiecują odblokowanie nowych funkcji albo korzyści dla strony firmowej. Celem nie jest rozwój profilu, tylko przejęcie danych logowania wpisanych na podstawionej stronie.

Jeżeli prowadzisz profil firmowy albo zarządzasz stroną marki w social mediach, nie loguj się z linku z wiadomości. Najbezpieczniej wejść do panelu zarządzania samodzielnie i dopiero tam sprawdzić, czy komunikat jest prawdziwy.

Na czym polega phishing podszywający się pod Meta

To kolejny wariant klasycznego phishingu, czyli oszustwa opartego na podszyciu się pod znaną markę i skłonieniu ofiary do wykonania niebezpiecznej akcji. W tym scenariuszu atakujący wykorzystują rozpoznawalność Meta oraz naturalne zainteresowanie właścicieli stron firmowych nowymi funkcjami, większym zasięgiem albo dodatkowymi korzyściami dla profilu.

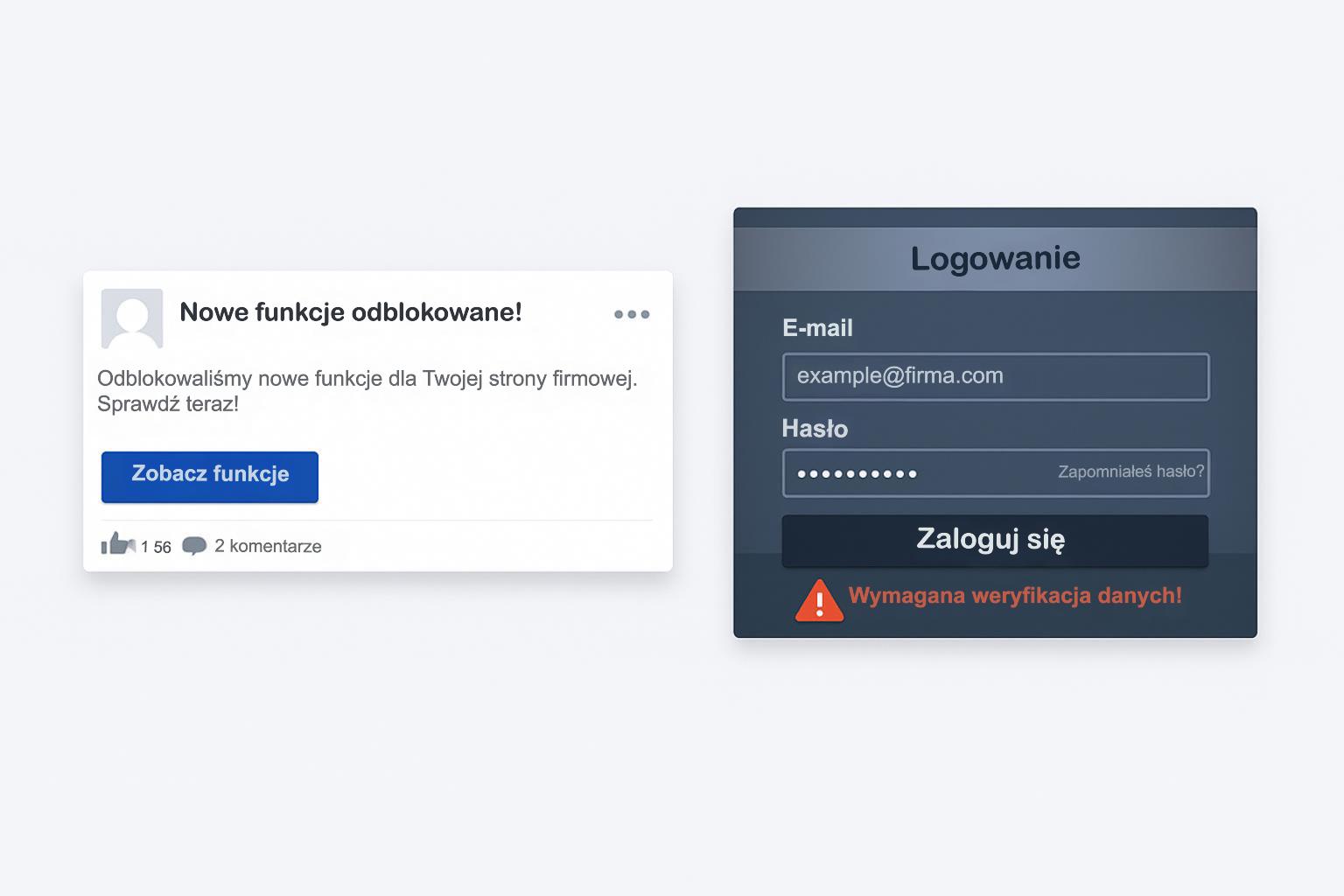

Według komunikatu CERT Polska wiadomość jest kierowana do osób prowadzących strony firmowe lub profile biznesowe w mediach społecznościowych. Użytkownik dostaje informację o rzekomej możliwości odblokowania nowych funkcji, a kliknięcie w link prowadzi na stronę phishingową, której celem jest przechwycenie loginu i hasła.

Jeżeli chcesz uporządkować podstawy tego typu oszustw, zobacz też materiał czym jest phishing. Ten przypadek różni się tylko przynętą. Mechanizm pozostaje ten sam: wzbudzić zainteresowanie, skłonić do szybkiego działania i przechwycić dane.

Jak wygląda scenariusz tego ataku

Wiadomość o nowych funkcjach lub korzyściach dla strony

Atak zaczyna się od wiadomości, która ma wyglądać jak oficjalny komunikat związany z profilem firmowym. Nie musi straszyć blokadą konta. Czasem działa subtelniej i obiecuje coś pozornie pozytywnego, na przykład nowe możliwości dla strony, lepszą widoczność albo dostęp do dodatkowych opcji.

To bardzo skuteczna przynęta, bo trafia dokładnie w potrzeby marketingu, właścicieli małych firm i osób odpowiedzialnych za obecność marki w social mediach. Komunikat nie brzmi jak oczywiste oszustwo. Wygląda raczej jak coś, co warto szybko sprawdzić, żeby nie przegapić szansy.

Link prowadzący do fałszywej strony logowania

Kluczowym elementem wiadomości jest link. To on przenosi użytkownika na stronę, która ma przypominać ekran logowania do usług Meta lub panel związany z kontem biznesowym. Część takich stron jest przygotowana na tyle dobrze, że na pierwszy rzut oka nie wzbudza podejrzeń.

W praktyce to ten sam moment, który pojawia się w innych kampaniach opartych o fałszywe logowanie po kliknięciu w link z wiadomości. Użytkownik ma odnieść wrażenie, że wykonuje zwykłą czynność administracyjną, a w rzeczywistości oddaje dane przestępcom.

Przejęcie danych dostępowych do konta

Jeżeli ofiara wpisze login i hasło na podstawionej stronie, dane trafiają bezpośrednio do atakującego. W przypadku konta firmowego skutki mogą być dużo poważniejsze niż przy prywatnym profilu. Chodzi nie tylko o utratę dostępu, ale też o ryzyko zmian w rolach administratorów, uruchomienia nieautoryzowanych kampanii reklamowych, kontaktu z klientami z przejętego konta albo nadużyć wizerunkowych.

Warto pamiętać, że phishing bardzo często nie kończy się na samym haśle. Jeśli organizacja nie ma dobrych procedur, incydent może szybko przejść w problem operacyjny i reputacyjny.

Po czym rozpoznać fałszywy komunikat od Meta

Pierwszym sygnałem ostrzegawczym jest sama konstrukcja wiadomości. Oszuści lubią łączyć obietnicę korzyści z poczuciem, że warto działać od razu. Im bardziej komunikat ma skłonić Cię do szybkiego kliknięcia, tym większa potrzeba spokojnej weryfikacji.

Drugim sygnałem jest adres strony, na którą prowadzi link. Oficjalne wskazówki Meta podkreślają, że podejrzane wiadomości należy traktować ostrożnie i weryfikować, czy rzeczywiście pochodzą z prawdziwego źródła. Zamiast ufać odnośnikowi, lepiej sprawdzić informacje bezpośrednio w panelu konta i zapoznać się z zasadami opisanymi w Facebook Help Center.

Trzecim sygnałem jest prośba o ponowne zalogowanie się w sprawie, którą normalnie można zweryfikować po wejściu do własnego panelu z zakładki lub wpisanego ręcznie adresu. Jeżeli komunikat dotyczy strony firmowej, profilu reklamowego albo ustawień biznesowych, bezpieczniejsza droga zawsze prowadzi przez samodzielne wejście do panelu, nie przez link z wiadomości.

Jeżeli chcesz zobaczyć ten sam mechanizm w innym kontekście, sprawdź również materiał o fałszywej stronie logowania. Zmienia się marka i przynęta, ale schemat techniczny oraz psychologiczny pozostaje bardzo podobny.

Co zrobić, jeśli otrzymasz taką wiadomość

Najważniejsza zasada jest prosta: nie klikaj w link i nie loguj się z poziomu wiadomości. Nawet jeśli całość wygląda profesjonalnie, to właśnie kliknięcie jest momentem, w którym oddajesz inicjatywę atakującemu.

Wejdź samodzielnie do panelu zarządzania profilem lub stroną firmową. Jeśli w środku nie ma żadnej informacji o nowych funkcjach, ograniczeniach albo wymaganej akcji, potraktuj wiadomość jako podejrzaną. W organizacji warto też przekazać taki przykład innym osobom, które mają dostęp do kont marki.

Jeżeli wiadomość lub strona wyglądają podejrzanie, zgłoś incydent do CERT Polska i równolegle poinformuj wewnętrznie zespół. To szczególnie ważne wtedy, gdy z jednego konta korzysta więcej niż jedna osoba albo gdy konto jest powiązane z reklamami, komunikacją z klientami lub ważnym kanałem sprzedaży.

Co zrobić, jeśli dane zostały już wpisane

Tutaj liczy się czas. Najpierw zmień hasło do przejętego konta i nie ograniczaj się wyłącznie do jednego miejsca, jeśli podobne hasło było używane gdzie indziej. Następnie wyloguj aktywne sesje, sprawdź ostatnie logowania, role administratorów, ustawienia strony, konto reklamowe i wszystkie zmiany które uznasz za podejrzane.

Drugi krok to włączenie albo wymuszenie silniejszych zabezpieczeń. W środowisku biznesowym Meta duże znaczenie ma uwierzytelnianie dwuskładnikowe, o którym pisze Meta Business Help Center. Nawet jeśli 2FA nie rozwiązuje każdego problemu, znacząco utrudnia przejęcie dostępu po samej kradzieży hasła.

Trzeci krok to ocena skutków incydentu. Trzeba sprawdzić, czy ktoś nie zmienił uprawnień, nie uruchomił reklam, nie dodał nowych administratorów i nie próbował wykorzystać konta do kontaktu z klientami. W firmie taki przypadek powinien trafić do IT albo osoby odpowiedzialnej za bezpieczeństwo, bo z pozoru mały incydent marketingowy może mieć dużo szerszy zasięg.

Co powinny zrobić marketing, administracja i IT w firmie

Marketing i administracja powinny przyjąć prostą zasadę operacyjną: żadne komunikaty o koncie, stronie albo reklamach nie mogą prowadzić do logowania z linku otrzymanego w wiadomości. Wszystko, co dotyczy profilu firmowego, należy sprawdzać bezpośrednio w panelu. Dodatkowo warto jasno ustalić, kto ma uprawnienia administracyjne i kto odpowiada za reakcję, gdy pojawi się podejrzany komunikat.

IT i Security powinny potraktować taki temat szerzej niż jako pojedynczy błąd użytkownika. Potrzebne są procedury zgłoszenia incydentu, szybkie ostrzeżenie innych pracowników, przegląd uprawnień do kont firmowych, weryfikacja aktywnych sesji oraz kontrola, czy konta biznesowe mają wymuszone silne hasła i 2FA. W praktyce równie ważne jest ograniczenie liczby administratorów do absolutnego minimum.

Długofalowo najlepiej działa połączenie jasnych zasad, krótkich instrukcji dla użytkowników i regularnych ćwiczeń. Osoby z marketingu nie muszą znać technicznych szczegółów ataku, ale powinny umieć rozpoznać moment, w którym ktoś próbuje wyciągnąć od nich dane dostępowe pod pozorem zwykłej czynności administracyjnej.

Najczęstsze pytania

Czy Meta wysyła wiadomości o nowych funkcjach z linkiem do logowania?

Takie komunikaty mogą wyglądać wiarygodnie, ale nie należy ufać linkowi z wiadomości bez weryfikacji. Najbezpieczniej wejść bezpośrednio do panelu zarządzania kontem lub strony i tam sprawdzić, czy rzeczywiście pojawiła się nowa informacja.

Po czym rozpoznać phishing podszywający się pod Meta?

Najczęstsze sygnały to presja czasu, obietnica korzyści, nietypowy adres strony oraz prośba o ponowne zalogowanie się przez link z wiadomości. Czerwonym sygnałem jest też domena, która nie należy do oficjalnej infrastruktury Meta.

Co zrobić po kliknięciu w podejrzany link?

Jeśli nie wpisano danych, należy od razu zamknąć stronę i nie wykonywać dalszych działań. Warto też zgłosić wiadomość wewnętrznie w firmie oraz do CERT Polska, jeśli komunikat lub strona wyglądają na próbę oszustwa.

Co zrobić, jeśli dane logowania zostały już wpisane?

Trzeba natychmiast zmienić hasło, wylogować aktywne sesje i włączyć uwierzytelnianie dwuskładnikowe, jeśli nie było aktywne. W środowisku firmowym warto również sprawdzić, czy nie doszło do zmian na stronie, w rolach administratorów albo w ustawieniach reklamowych.

Dlaczego profile firmowe są atrakcyjnym celem dla oszustów?

Przejęcie konta firmowego może dać dostęp do komunikacji z klientami, kampanii reklamowych, kontaktów i reputacji marki. Takie konto może też zostać wykorzystane do dalszych oszustw albo rozsyłania szkodliwych treści.

Źródła

- CERT Polska – Odblokuj nowe funkcje dla swojej strony – oszuści podszywają się pod portale społecznościowe— Oficjalny komunikat o kampanii phishingowej wykorzystującej wizerunek Meta

- Facebook Help Center – You got a suspicious email or message claiming it's from Facebook— Oficjalne wskazówki Meta dotyczące podejrzanych wiadomości i prób wyłudzenia

- Meta Business Help Center – About Two-Factor Authentication for Your Business Portfolio— Oficjalne informacje o 2FA dla środowiska biznesowego Meta