Phishing Disney+: fałszywa aktywacja abonamentu i zaległa płatność

2026-03-13

CERT Polska ostrzega przed phishingiem podszywającym się pod Disney+. Sprawdź, jak rozpoznać fałszywy abonament i ochronić dane płatnicze.

TL;DR

CERT Polska ostrzega przed kampanią phishingową, w której oszuści podszywają się pod platformy streamingowe, między innymi Disney+. Wiadomości mogą wyglądać różnie, ale ich cel jest ten sam: skłonić odbiorcę do wejścia na fałszywą stronę i oddania danych logowania oraz danych płatniczych.

Najbezpieczniejsza zasada jest prosta: nie loguj się i nie aktualizuj płatności z linku w wiadomości. Zamiast tego wejdź do usługi samodzielnie przez oficjalną stronę albo aplikację i dopiero tam sprawdź status konta.

Na czym polega phishing podszywający się pod Disney+

Phishing to atak oparty na socjotechnice. Cyberprzestępca podszywa się pod znaną markę lub usługę po to, żeby wywołać emocję i skłonić odbiorcę do niebezpiecznej akcji. Jeśli chcesz uporządkować podstawy tego mechanizmu, zobacz materiał czym jest phishing.

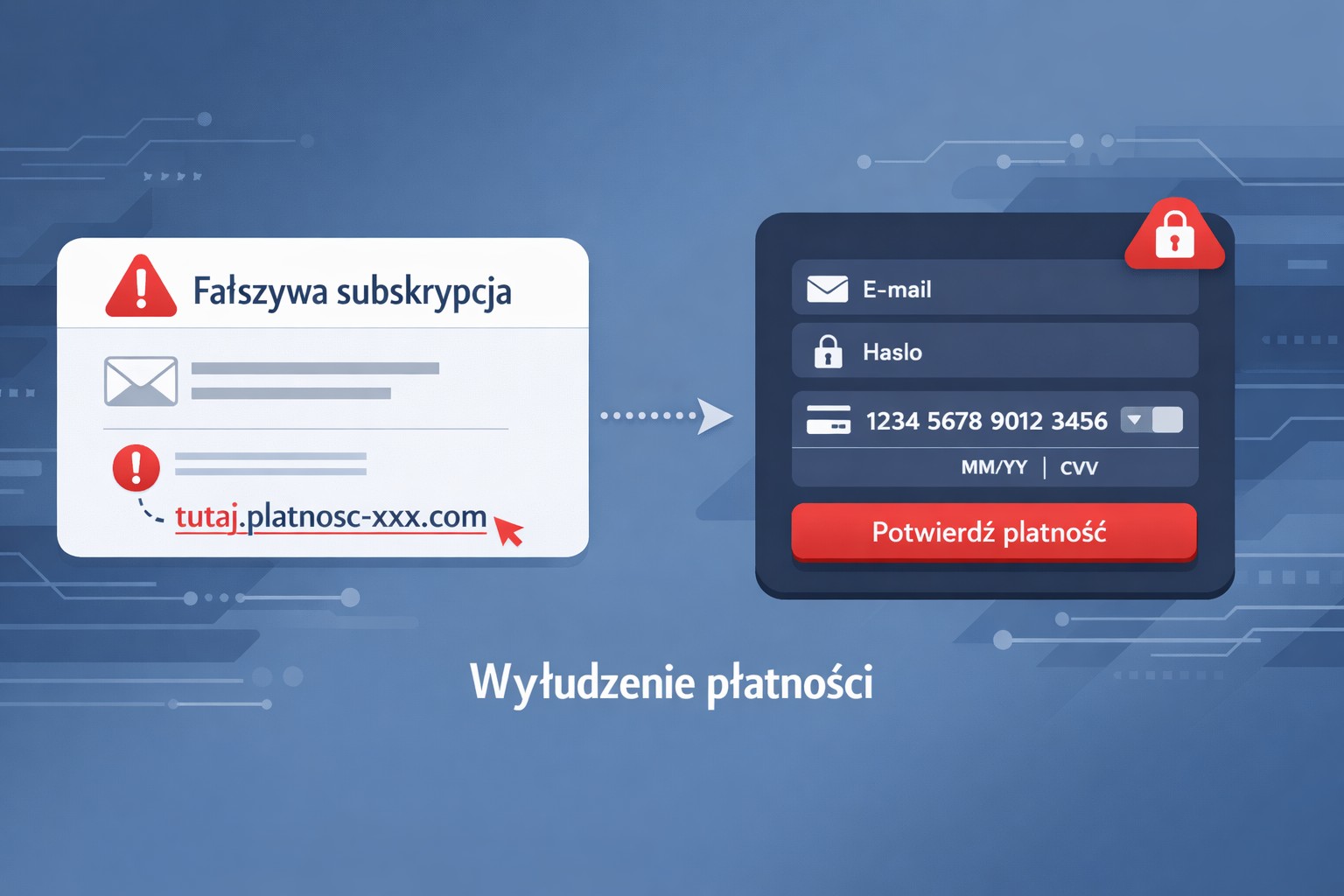

W tym scenariuszu atakujący wykorzystują rozpoznawalność platformy streamingowej oraz naturalny lęk przed niechcianą opłatą. Odbiorca dostaje wiadomość o rzekomej aktywacji abonamentu albo problemie z płatnością, a następnie jest kierowany na stronę, która ma wyglądać wystarczająco wiarygodnie, by podał login, hasło i dane karty. Taki właśnie schemat opisał CERT Polska w oficjalnym komunikacie.

To groźny wariant oszustwa, bo łączy dwa cele naraz. Po pierwsze chodzi o przejęcie dostępu do konta. Po drugie o przechwycenie danych płatniczych, które mogą zostać wykorzystane do kolejnych prób obciążenia karty albo dalszych oszustw.

Jak działa ten atak krok po kroku

Scenariusz fałszywej aktywacji abonamentu

Użytkownik otrzymuje wiadomość, która wygląda jak potwierdzenie uruchomienia subskrypcji. Treść sugeruje, że abonament został już aktywowany i że opłata zostanie pobrana, chyba że odbiorca szybko anuluje usługę. To prosty mechanizm nacisku: człowiek nie chce płacić za coś, czego nie zamawiał, więc reaguje impulsywnie.

W praktyce najważniejszym elementem takiej wiadomości nie jest sam tekst, tylko link. To on prowadzi do podstawionej strony logowania albo formularza, który ma zebrać dane. Z punktu widzenia atakującego liczy się jedno: skłonić odbiorcę do działania zanim zacznie on cokolwiek weryfikować.

Scenariusz zaległej płatności i aktualizacji danych

Drugi wariant bazuje na podobnym odruchu, ale używa innego pretekstu. Wiadomość informuje o zaległej należności, problemie z rozliczeniem albo konieczności uaktualnienia danych płatniczych. Taki komunikat brzmi wiarygodnie, bo wiele legalnych usług subskrypcyjnych rzeczywiście wysyła powiadomienia o płatnościach.

Różnica polega na tym, że legalny serwis prowadzi użytkownika do oficjalnego panelu konta, a oszust do fałszywej strony. Oficjalna pomoc Disney+ pokazuje, że zmiany metody płatności wykonuje się po zalogowaniu do konta z poziomu strony lub aplikacji, a nie przez przypadkowy link z wiadomości: jak zaktualizować metodę płatności w Disney+.

Po czym rozpoznać fałszywą wiadomość

Najważniejszym sygnałem ostrzegawczym jest presja czasu. Jeżeli wiadomość próbuje zmusić Cię do natychmiastowej reakcji, anulowania opłaty albo pilnej aktualizacji danych, zatrzymaj się. To właśnie w tym momencie atak działa najlepiej, bo liczy na emocję, a nie na analizę.

Drugi sygnał to link. Nie oceniaj wiadomości po logo, kolorach i nazwie nadawcy. Sprawdź pełny adres strony, do której prowadzi odnośnik. Najlepiej jednak w ogóle nie korzystać z linku z wiadomości, tylko samodzielnie wpisać adres usługi w przeglądarce albo wejść przez aplikację.

Trzeci sygnał to żądanie podania danych, których normalnie nie wpisujesz pod presją. Jeżeli wiadomość kieruje Cię prosto do logowania albo do formularza płatności, traktuj to jako powód do ostrożności. Bardzo podobny mechanizm presji i szybkiego kliknięcia opisano też w materiale co zrobić po kliknięciu w fałszywy link.

Warto też pamiętać, że phishing coraz częściej miesza różne style komunikacji. Jedne kampanie są bardzo proste, inne dopracowane wizualnie. To, że wiadomość wygląda profesjonalnie, nie jest dowodem jej autentyczności. Podobny schemat wyłudzania informacji finansowych widać też w kampaniach SMS, więcej informacji tutaj: jak oszuści wyłudzają dane płatnicze.

Co zrobić, jeśli klikniesz link lub podasz dane

Jeśli kliknąłeś link, ale nie podałeś żadnych danych, zamknij stronę i nie wykonuj na niej żadnych dalszych działań. Następnie wejdź do usługi samodzielnie przez oficjalny adres i sprawdź, czy na koncie rzeczywiście istnieje problem z płatnością albo nowa subskrypcja. W wielu przypadkach już ten prosty krok wystarczy, żeby odróżnić oszustwo od legalnego komunikatu.

Jeśli wpisałeś login i hasło, potraktuj sytuację jak potencjalne przejęcie konta. Zmień hasło jak najszybciej, wyloguj aktywne sesje i włącz uwierzytelnianie wieloskładnikowe, jeśli usługa je oferuje. Jeżeli tego samego lub podobnego hasła używasz także gdzie indziej, zmień je również w tych miejscach.

Jeśli podałeś dane karty płatniczej, skontaktuj się od razu z bankiem. W zależności od banku możliwe będzie czasowe zablokowanie karty, jej zastrzeżenie albo uruchomienie dodatkowego monitoringu transakcji. Nie czekaj, aż pojawi się obciążenie, bo w oszustwach płatniczych liczy się szybka reakcja.

Podejrzaną wiadomość lub stronę warto zgłosić do CERT Polska przez formularz incydent.cert.pl. W komunikacie CERT przypomina też, że podejrzane SMS-y można przesłać na bezpłatny numer 8080. To pomaga ograniczać zasięg kampanii i szybciej blokować infrastrukturę używaną przez oszustów.

Jak organizacje ograniczają ryzyko takich ataków dzięki szkoleniom i testom phishingowym

Takie kampanie nie działają dlatego, że użytkownicy nic nie wiedzą. Działają dlatego, że są zaprojektowane pod codzienny pośpiech, automatyczne odruchy i stres związany z płatnościami. Właśnie dlatego jednorazowe przypomnienie o ostrożności zwykle nie wystarcza.

W organizacjach najlepiej działa połączenie krótkich szkoleń, regularnych przypomnień i testów phishingowych opartych na realnych scenariuszach. Dzięki temu pracownicy uczą się nie tylko definicji, ale konkretnego zachowania: zatrzymaj się, sprawdź adres, nie loguj się z linku, potwierdź sprawę w oficjalnym kanale.

Dobrze zaprojektowane testy nie służą do zawstydzania ludzi, tylko do budowania nawyku. Jeżeli użytkownik kilka razy przećwiczy scenariusz z fałszywą płatnością, podejrzanym linkiem i próbą wyłudzenia danych, rośnie szansa, że rozpozna podobny atak w prawdziwej skrzynce.

To szczególnie ważne tam, gdzie z jednej skrzynki pocztowej korzysta się jednocześnie do spraw prywatnych i służbowych. Granica między jednym a drugim światem szybko się zaciera, a cyberprzestępcy świetnie to wykorzystują. Dlatego odporność organizacji zaczyna się od prostych, regularnie utrwalanych zasad.

Najczęstsze pytania

Czy Disney+ naprawdę wysyła maile o aktywacji abonamentu lub problemie z płatnością?

Takie wiadomości mogą być prawdziwe, ale oszuści bardzo często wykorzystują podobny pretekst. Zanim klikniesz link, sprawdź nadawcę, adres strony i najlepiej zaloguj się do usługi samodzielnie przez oficjalną stronę.

Po czym poznać fałszywy mail o płatności lub abonamencie?

Najczęstsze sygnały ostrzegawcze to presja czasu, podejrzany link, błędy językowe i prośba o szybkie podanie danych. Taka wiadomość ma wywołać niepokój i skłonić odbiorcę do działania bez sprawdzania szczegółów.

Co zrobić po kliknięciu w link z takiej wiadomości?

Jeśli tylko otworzyłeś stronę, nie wpisuj żadnych danych i zamknij kartę. Dobrze też przeskanować urządzenie, zmienić hasło do usługi i zachować wiadomość do zgłoszenia.

Co zrobić, jeśli podałem login i hasło?

Jak najszybciej zmień hasło do konta i wszędzie tam, gdzie używasz podobnego hasła. Włącz także uwierzytelnianie wieloskładnikowe, jeśli jest dostępne.

Co zrobić, jeśli podałem dane karty płatniczej?

Skontaktuj się od razu z bankiem i zastrzeż kartę albo czasowo ją zablokuj. Warto też monitorować historię transakcji i zgłosić sprawę jako próbę oszustwa.

Źródła

- Uważaj – cyberprzestępcy podszywają się pod platformy streamingowe!— Oficjalny komunikat CERT Polska opisujący kampanię phishingową podszywającą się pod serwisy streamingowe, w tym Disney+.

- Zgłoś incydent | CERT.PL>_— Oficjalny formularz zgłaszania podejrzanych stron i wiadomości do CERT Polska.

- How do I update my Disney+ payment method?— Oficjalna pomoc Disney+ pokazująca, że zmiany płatności wykonuje się z poziomu konta, a nie z linku z wiadomości.