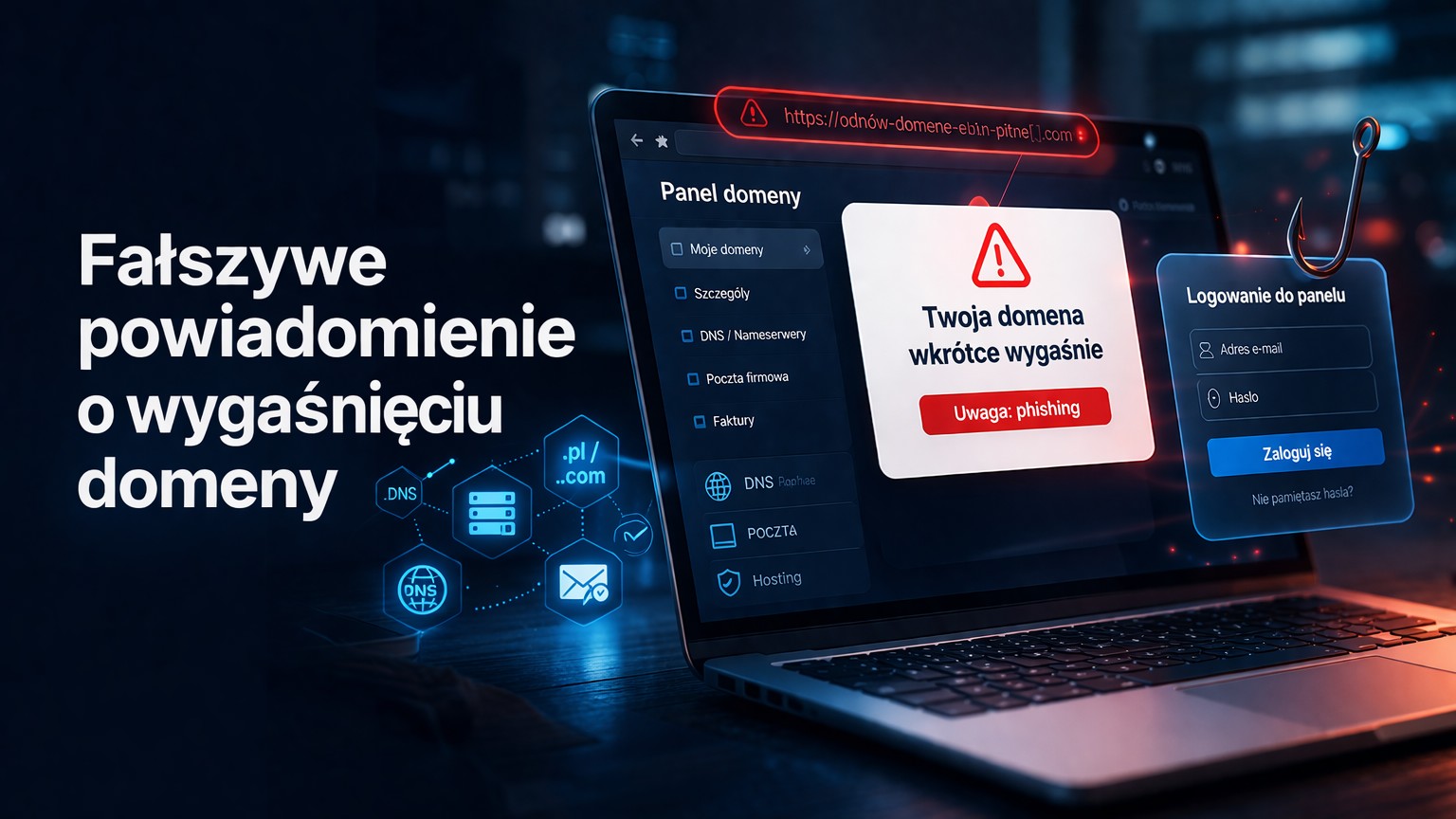

Fałszywe powiadomienie o wygaśnięciu domeny. Jak działa ten phishing i co zrobić

2026-03-21

Uważaj na fałszywe maile o wygaśnięciu domeny. Sprawdź, jak działa ten phishing, po czym go poznać i co zrobić po kliknięciu.

TL;DR

CERT Polska ostrzega przed kampanią phishingową wykorzystującą temat rzekomego wygaśnięcia domeny. Ofiara dostaje mail, który wygląda jak przypomnienie o odnowieniu usługi, ale link prowadzi do fałszywej strony logowania, gdzie dane trafiają do przestępców.

Jeśli dostaniesz taką wiadomość, nie klikaj w link z maila. Najbezpieczniej samodzielnie wejść na oficjalną stronę operatora i dopiero tam sprawdzić, czy domena lub hosting rzeczywiście wymagają działania.

Na czym polega fałszywe powiadomienie o wygaśnięciu domeny

To phishing oparty na bardzo wiarygodnym scenariuszu biznesowym. W małej firmie informacja o zbliżającym się końcu ważności domeny brzmi poważnie, bo domena jest powiązana ze stroną, pocztą, formularzami kontaktowymi i często także sklepem internetowym. Właśnie dlatego temat odnowienia usługi łatwo wywołuje pośpiech i chęć natychmiastowego działania.

W komunikacie CERT Polska opisano kampanię, w której oszuści rozsyłają wiadomości o rzekomo zbliżającym się wygaśnięciu domeny w serwisie SEOHOST. W treści pojawia się link kierujący do strony podszywającej się pod panel logowania. Jeżeli użytkownik wpisze tam dane, przekazuje je bezpośrednio atakującym. Więcej o samym mechanizmie znajdziesz też w materiale czym jest phishing.

Jak działa ten atak krok po kroku

Najpierw przychodzi wiadomość e-mail sugerująca, że domena wkrótce wygaśnie albo wymaga pilnego odnowienia. Tego typu komunikat ma wywołać stres i przekonanie, że brak reakcji oznacza utratę strony internetowej, przerwę w działaniu poczty albo problem z klientami.

Następnie odbiorca widzi link, który ma prowadzić do panelu logowania lub miejsca, w którym można opłacić usługę. W praktyce jest to witryna podstawiona przez oszustów. Często wygląda bardzo podobnie do oryginału: ma zbliżony układ, kolorystykę i nazewnictwo, dlatego łatwo przeoczyć różnice w adresie. To ten sam mechanizm, który opisujemy też przy wpisie o fałszywych stronach logowania.

Gdy użytkownik wpisze login i hasło, dane trafiają do przestępców. Od tego momentu ryzyko nie kończy się na jednym koncie. Jeżeli przejęty panel pozwala zarządzać domeną, DNS, skrzynkami albo dostępem do hostingu, skutki mogą objąć kilka obszarów jednocześnie. Atakujący może próbować przejąć pocztę, zmienić rekordy DNS, uzyskać dostęp do strony albo wykorzystać dane także w innych usługach, jeśli hasła są powtarzane.

Po czym poznać, że mail o domenie może być oszustwem

Najważniejszy sygnał ostrzegawczy to presja czasu. Wiadomość sugeruje, że trzeba działać natychmiast, bo inaczej domena wygaśnie albo usługa przestanie działać. Taki zabieg ma skrócić moment zastanowienia i odepchnąć naturalną potrzebę weryfikacji.

Drugi problem to adres nadawcy i adres strony docelowej. Nawet jeśli nazwa wiadomości wygląda wiarygodnie, trzeba sprawdzić pełny adres e-mail nadawcy oraz pełny adres strony logowania. CERT Polska wprost przypomina, by zwracać uwagę właśnie na te elementy, a specjaliści od bezpieczeństwa zalecają, by w razie wątpliwości nie korzystać z linku z wiadomości, tylko wejść samodzielnie na oficjalną stronę operatora.

Warto też zachować ostrożność, gdy wiadomość prowadzi od razu do logowania zamiast do spokojnej informacji w panelu klienta. Dobrą praktyką jest zasada, którą omawiamy też przy materiale nie loguj się z linku z maila. Jeśli coś dotyczy domeny, hostingu albo ważnej usługi firmowej, bezpieczniej samodzielnie otworzyć znany adres niż zaufać odnośnikowi w wiadomości.

Kolejny sygnał to ogólny, zbyt schematyczny charakter maila. Nie każdy phishing zawiera błędy językowe, ale wiele takich wiadomości operuje uproszczonym komunikatem, który ma tylko pchnąć odbiorcę do kliknięcia. W praktyce lepiej założyć, że każda prośba o szybkie logowanie wymaga weryfikacji. Pomocne wskazówki z perspektywy użytkownika znajdziesz też w tekście jak rozpoznać podejrzany mail.

Co zrobić, jeśli klikniesz link lub wpiszesz hasło

Jeżeli kliknąłeś link, ale niczego nie wpisałeś, zamknij stronę i nie wykonuj dalszych działań z poziomu tej wiadomości. Następnie samodzielnie otwórz oficjalną stronę operatora, zaloguj się zwykłą drogą i sprawdź, czy rzeczywiście istnieje jakiekolwiek powiadomienie dotyczące domeny lub hostingu.

Jeżeli podałeś login i hasło, potraktuj sprawę jako realny incydent bezpieczeństwa. Najpierw zmień hasło do panelu, a potem włącz uwierzytelnianie wieloskładnikowe, jeśli jest dostępne. Dobrze jest również wylogować aktywne sesje, przejrzeć historię logowań, sprawdzić zmiany w ustawieniach domeny, rekordach DNS, skrzynkach i kontach użytkowników. Jeżeli to samo hasło było używane gdzie indziej, trzeba zmienić je także w pozostałych usługach.

Warto też zgłosić podejrzaną wiadomość lub stronę do CERT Polska. Dzięki temu rośnie szansa, że kampania zostanie szybciej przeanalizowana, a szkodliwe domeny lub wzorce ataku zostaną wychwycone wcześniej.

Co powinna wdrożyć firma, żeby ograniczyć ryzyko

W małej firmie największym problemem bywa brak jasnej odpowiedzialności za domenę, hosting i panele administracyjne. Czasem dostęp ma właściciel, czasem marketing, czasem zewnętrzny wykonawca, a czasem kilka osób naraz. To zwiększa ryzyko, że ktoś potraktuje wiadomość o domenie jako zwykłą sprawę operacyjną i kliknie bez konsultacji.

Dlatego warto wdrożyć prostą zasadę: sprawy dotyczące domeny i hostingu zawsze są weryfikowane przez wejście na oficjalną stronę ręcznie, nigdy przez link z wiadomości. Do tego dochodzi rozdzielenie odpowiedzialności, uporządkowanie listy osób z dostępem oraz regularny przegląd uprawnień.

Z perspektywy technicznej dobrze jest włączyć MFA do paneli administracyjnych, zadbać o mocne i unikalne hasła oraz uporządkować bezpieczeństwo poczty. W praktyce pomaga też poprawna konfiguracja SPF, DKIM i DMARC, bo wzmacnia wiarygodność własnej komunikacji i ogranicza część nadużyć związanych z podszywaniem się pod domenę firmową.

Najważniejszy pozostaje jednak nawyk użytkownika. Regularne szkolenia i realistyczne testy phishingowe sprawiają, że pracownicy nie reagują automatycznie na presję czasu, tylko uczą się zatrzymać, sprawdzić adres i potwierdzić sprawę innym kanałem. Właśnie z takich małych decyzji buduje się realna odporność organizacji.

Najczęstsze pytania

Jak rozpoznać fałszywy mail o wygaśnięciu domeny?

Najczęściej widać presję czasu, link do logowania i nadawcę lub adres strony, które nie zgadzają się z oficjalną domeną operatora. Sygnałem ostrzegawczym jest też próba skłonienia Cię do szybkiego zalogowania się z poziomu wiadomości.

Czy wiadomość o odnowieniu domeny zawsze oznacza oszustwo?

Nie. Firmy hostingowe i rejestratorzy rzeczywiście wysyłają przypomnienia o kończących się usługach. Problem zaczyna się wtedy, gdy wiadomość prowadzi do podstawionej strony albo wymusza pośpiech bez możliwości spokojnej weryfikacji.

Co zrobić, jeśli kliknąłem link, ale nie podałem hasła?

Zamknij stronę, nie pobieraj żadnych plików i sprawdź, czy adres był prawidłowy. Warto też zgłosić wiadomość do CERT Polska i ostrzec inne osoby w firmie.

Co zrobić po wpisaniu loginu i hasła na fałszywej stronie?

Trzeba jak najszybciej zmienić hasło do panelu, włączyć MFA, zakończyć aktywne sesje i sprawdzić, czy nie doszło do zmian w ustawieniach domeny, hostingu lub skrzynek pocztowych. Jeżeli to konto jest współdzielone lub powiązane z innymi usługami, incydent trzeba potraktować szerzej.

Gdzie zgłosić podejrzaną wiadomość lub stronę?

Podejrzane wiadomości i strony można zgłosić do CERT Polska przez formularz incydent.cert.pl. W komunikacie CERT wskazano też możliwość zgłoszenia przez aplikację mObywatel w sekcji Bezpieczni w sieci.

Źródła

- CERT Polska: Fałszywe powiadomienia o wygaśnięciu domeny – kampania wymierzona we właścicieli stron— Oficjalny komunikat o kampanii phishingowej podszywającej się pod wiadomości o odnowieniu domeny

- CERT Polska: Zgłoś incydent— Oficjalny formularz zgłaszania podejrzanych wiadomości i stron